Las expectativas en materia de ciberseguridad para los productos sanitarios conectados han cambiado. A

lista de materiales del software de dispositivos médicos (SBOM) ya no es un documento creado para su revisión reglamentaria y luego olvidado. Se ha convertido en una herramienta práctica y cotidiana que ayuda a los fabricantes a gestionar los riesgos, proteger a los pacientes y mantener el cumplimiento normativo durante todo el ciclo de vida de un producto.

Como se debatió en un reciente seminario web organizado por el IoT Council y patrocinado por Digi, los reguladores esperan ahora que los fabricantes de dispositivos médicos demuestren una madurez continua en materia de ciberseguridad. En Estados Unidos, los requisitos de la FDA recogidos en la legislación exigen pruebas de supervisión poscomercialización, divulgación de vulnerabilidades y capacidad para actualizar los dispositivos ya desplegados sobre el terreno. Europa sigue un camino similar con las obligaciones del MDR y el NIST 2.0. En este entorno, una SBOM estática no es suficiente.

Aquí tienes un **resumen optimizado para fragmentos destacados de Google sobre IA** (conciso, definitorio y fácil de leer), seguido de **código HTML para copiar y pegar** que puedes insertar en la entrada del blog (como módulo reutilizable «Resumen sobre IA»). Lo escribo para que resulte útil tanto para los fragmentos destacados clásicos como para los resúmenes sobre IA: respuesta breve, encabezados claros, viñetas y redacción directa.

Descripción general de la IA: SBOM para dispositivos médicos

Una lista de materiales de software (SBOM) para dispositivos médicos es un inventario estructurado de todos los componentes de software de un producto sanitario conectado (código abierto, de terceros y propietario), además de las versiones y licencias. Utilizada como un artefacto vivo, una SBOM ayuda a los fabricantes de equipos originales médicos a determinar rápidamente si las vulnerabilidades recién reveladas (CVE) afectan a versiones específicas de dispositivos y sistemas implementados, lo que favorece la ciberseguridad y el cumplimiento normativo continuos a lo largo del ciclo de vida del producto.

¿Por qué es importante la SBOM de un dispositivo médico?

- Análisis más rápido del impacto de las vulnerabilidades: asigne los componentes de la SBOM a los CVE para ver qué se aplica realmente a la configuración de su dispositivo.

- Mejor priorización de las correcciones: reduzca el ruido de las alertas centrándose en los problemas explotables y relevantes, en lugar de en todas las coincidencias teóricas.

- Preparación para la ciberseguridad durante el ciclo de vida: Mantener la trazabilidad y las pruebas de supervisión, evaluación y mitigación a lo largo del tiempo.

- Alineación normativa: Respalda las expectativas de madurez y transparencia continuas en materia de ciberseguridad tras la comercialización.

SBOM estático frente a SBOM dinámico

Una SBOM estática se genera una sola vez y rápidamente queda obsoleta. Una SBOM dinámica se regenera automáticamente durante el proceso de compilación/lanzamiento y se supervisa continuamente en busca de nuevas CVE, lo cual es fundamental para los dispositivos médicos de larga duración que se utilizan sobre el terreno.

Cómo poner en práctica los SBOM en sistemas conectados

- Automatice la generación de SBOM en CI/CD para cada lanzamiento.

- Vincule los datos del SBOM con la información sobre vulnerabilidades (identificadores CVE, gravedad y contexto de explotación).

- Filtrar por contexto real del dispositivo (configuración, funciones habilitadas, versiones implementadas) para reducir los falsos positivos.

- Habilite las actualizaciones remotas seguras para que los parches puedan enviarse a los dispositivos que ya están en uso.

Conclusión principal

Una SBOM ya no es solo un documento de cumplimiento normativo. Para los fabricantes de equipos originales médicos que crean productos sanitarios conectados, tratar la SBOM como una herramienta de seguridad operativa permite responder más rápidamente a las vulnerabilidades, aplicar parches de forma más segura y mantener la confianza durante todo el ciclo de vida del dispositivo.

Ir a:

Una SBOM de dispositivos médicos comienza como un inventario de componentes de software, incluidos paquetes de código abierto, software de terceros y código desarrollado internamente. También se requieren datos de versión y detalles de licencia. Esta información constituye la base necesaria para comprender si una vulnerabilidad recientemente revelada se aplica a un producto específico.

Sin embargo, el inventario por sí solo no aborda los riesgos del mundo real. Para que sea útil, la SBOM de un dispositivo médico debe conectarse directamente a la información sobre vulnerabilidades. Eso significa vincular los datos de la SBOM a los identificadores CVE y las puntuaciones de gravedad, y luego filtrar los problemas que no se aplican a la configuración del dispositivo. Sin este contexto, los equipos a menudo se enfrentan a cientos o miles de alertas sin apenas orientación sobre lo que realmente requiere una acción.

Uno de los temas clave del seminario web fue que una SBOM debe tratarse como un artefacto vivo. En lugar de generarla una sola vez en el momento del lanzamiento del producto, los fabricantes deben integrar la creación de la SBOM en el proceso de compilación y actualizarla automáticamente con cada lanzamiento de software.

Este enfoque permite supervisar continuamente las vulnerabilidades a lo largo del ciclo de vida del producto. A medida que surgen nuevas CVE, los equipos pueden determinar rápidamente si los dispositivos implementados se ven afectados y priorizar las medidas correctivas en función del riesgo. En el caso de los dispositivos médicos de larga duración, esta visibilidad continua es esencial.

Un proceso maduro de SBOM para dispositivos médicos también cumple con las expectativas normativas en materia de trazabilidad y transparencia. Los fabricantes pueden mostrar cómo se identificaron, evaluaron, mitigaron y supervisaron los riesgos a lo largo del tiempo, en lugar de reaccionar solo cuando un problema se hace público.

El uso eficaz de SBOM requiere algo más que herramientas. Depende de la integración de prácticas de seguridad directamente en el ciclo de vida del desarrollo de software. Esto incluye el escaneo automatizado, la elaboración de informes de vulnerabilidades y una orientación clara sobre las medidas de corrección.

Seminario web grabado: IoT es un viaje, NO un destino

Durante el seminario web, Digi, en colaboración con ByteSnap, compartió un ejemplo práctico de cómo los fabricantes de equipos originales pueden gestionar este proceso a gran escala. Al combinar la generación automatizada de SBOM, el análisis continuo de CVE y las actualizaciones de seguridad probadas, los equipos reducen el esfuerzo necesario para mantener el cumplimiento normativo y, al mismo tiempo, disminuyen el riesgo de introducir nuevos problemas durante la aplicación de parches.

En última instancia, una SBOM para dispositivos médicos ofrece mucho más que el cumplimiento normativo. Ayuda a los fabricantes a proteger la seguridad de los pacientes, salvaguardar los datos confidenciales y preservar la confianza en las tecnologías sanitarias conectadas. A medida que los requisitos de ciberseguridad siguen evolucionando, tratar la SBOM como una herramienta de seguridad operativa en lugar de como una simple casilla que marcar será fundamental para el éxito a largo plazo.

Igualmente importante es que una SBOM refuerza la transparencia en toda la cadena de suministro del software de los dispositivos médicos. Al mantener una visibilidad clara de los componentes y las dependencias dentro de un dispositivo, los fabricantes pueden evaluar los riesgos con mayor confianza, responder a las amenazas emergentes y comunicarse con los reguladores, los proveedores de atención médica y los socios. Esta transparencia permite una respuesta más rápida ante incidentes, decisiones de seguridad más informadas y una mejor colaboración en todo el ecosistema. Con el tiempo, estas capacidades ayudan a los fabricantes de equipos originales médicos a demostrar un compromiso proactivo con la ciberseguridad, lo que refuerza la confianza en la fiabilidad y la seguridad de sus productos conectados.

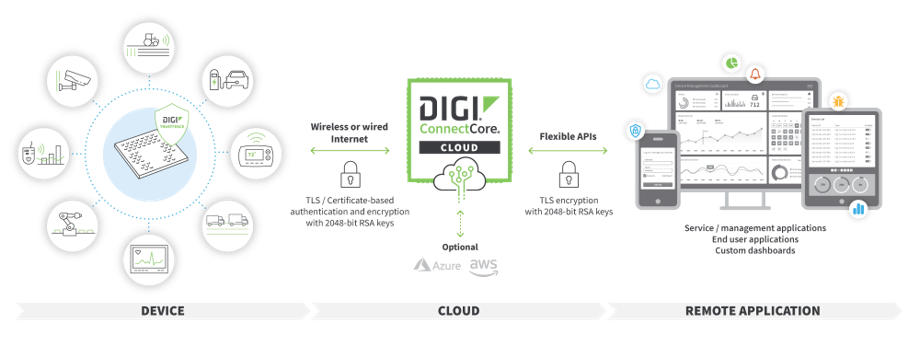

Descubra cómo pueden ayudarle Digi ConnectCore .

Los fabricantes de equipos médicos originales (OEM) que desarrollan sistemas conectados para el sector sanitario, así como otros desarrolladores, deben cumplir cada vez más los requisitos de normativas como la Ley de Ciberresiliencia de la UE. Estas normativas emergentes exigen a los OEM que integren capacidades de gestión remota continua en sus dispositivos integrados para permitir actualizaciones remotas del firmware y una gestión continua de la seguridad.

Digi ConnectCore está diseñado para satisfacer estos requisitos, garantizando que los fabricantes de equipos originales (OEM) y/o sus clientes finales puedan mantener sus dispositivos después de su implementación y durante todo su ciclo de vida. Para obtener más información, visite nuestra página de serviciosDigi ConnectCore .

Preguntas frecuentes: SBOM de dispositivos médicos

¿Qué es una lista de materiales de software (SBOM) en un dispositivo médico?

Una lista de materiales de software (SBOM) es un inventario estructurado de todos los componentes de software utilizados en un dispositivo médico. Esto incluye bibliotecas de código abierto, software de terceros, componentes del sistema operativo y código desarrollado internamente. Una SBOM suele registrar los nombres de los componentes, las versiones, las dependencias y la información sobre licencias.

Para los fabricantes de equipos médicos originales que desarrollan sistemas conectados, la SBOM proporciona visibilidad de la cadena de suministro de software, de modo que los equipos pueden determinar rápidamente si las vulnerabilidades recién descubiertas afectan a un producto implementado.

¿Por qué los SBOM se están convirtiendo en obligatorios para los fabricantes de dispositivos médicos?

Los requisitos de ciberseguridad para los dispositivos médicos se han ampliado considerablemente. Los organismos reguladores esperan cada vez más que los fabricantes demuestren una gestión continua de los riesgos a lo largo del ciclo de vida del producto.

En Estados Unidos, la FDA exige ahora a los fabricantes de dispositivos médicos conectados que demuestren:

- Supervisión continua de la ciberseguridad

- Procesos de gestión de vulnerabilidades

- Divulgación coordinada de vulnerabilidades

- La capacidad de actualizar dispositivos ya implementados en el campo.

En Europa están surgiendo expectativas similares a través de marcos como el Reglamento sobre productos sanitarios (MDR) e iniciativas más amplias en materia de ciberseguridad. Las SBOM ayudan a los fabricantes a demostrar la transparencia y la trazabilidad que esperan los reguladores.

¿Cómo mejora un SBOM la seguridad de los dispositivos médicos?

Una SBOM mejora la seguridad al proporcionar a los fabricantes una visión clara de todos los componentes de software de sus dispositivos. Cuando se divulga públicamente una vulnerabilidad, los equipos pueden determinar rápidamente si el componente afectado existe en su producto y si es necesario corregirlo.

Sin una SBOM, este proceso puede llevar días o semanas de investigación manual. Con una SBOM bien mantenida y conectada a fuentes de información sobre vulnerabilidades, el análisis puede realizarse en cuestión de minutos.

Esta respuesta más rápida ayuda a reducir el riesgo para los pacientes, los proveedores de atención médica y las redes hospitalarias.

¿Qué hace que la SBOM de un dispositivo médico sea «dinámica» en lugar de estática?

Una SBOM estática se genera una sola vez, normalmente durante el lanzamiento del producto, y rara vez se actualiza posteriormente.

Una SBOM activa se integra directamente en el proceso de desarrollo de software y se actualiza automáticamente con cada compilación o lanzamiento. Este enfoque permite a los fabricantes supervisar continuamente las vulnerabilidades, realizar un seguimiento de los cambios en los componentes y mantener un registro preciso del entorno de software a lo largo del ciclo de vida del producto.

Para los dispositivos médicos de larga duración que pueden permanecer instalados durante 10 años o más, esta visibilidad continua es esencial.

¿Cómo se relacionan los SBOM con las bases de datos de vulnerabilidades como CVE?

Para que los datos del SBOM sean procesables, deben correlacionarse con fuentes de información sobre vulnerabilidades, como la base de datos Common Vulnerabilities and Exposures (CVE).

Las herramientas de seguridad comparan las versiones de los componentes que figuran en la SBOM con las vulnerabilidades conocidas. A continuación, determinan:

- Si la vulnerabilidad se aplica a la versión específica del componente.

- Si realmente se utiliza la ruta de código vulnerable.

- La gravedad y la posibilidad de explotación del problema.

Este análisis contextual ayuda a los equipos de seguridad a priorizar los problemas que realmente afectan al dispositivo, en lugar de responder a todas las alertas.

¿Cuándo debe generarse la SBOM durante el desarrollo?

La mejor práctica consiste en generar SBOM automáticamente durante el proceso de compilación como parte del ciclo de vida del desarrollo de software.

Esto garantiza que:

- Cada lanzamiento incluye una SBOM actualizada.

- Los cambios en los componentes se registran a lo largo del tiempo.

- Los equipos de seguridad y cumplimiento normativo tienen visibilidad inmediata de las nuevas dependencias.

La generación automatizada de SBOM también reduce el esfuerzo manual y mejora la coherencia entre los equipos de desarrollo.

¿A qué retos se enfrentan los fabricantes de equipos originales al implementar procesos SBOM?

Muchos fabricantes de equipos médicos originales se enfrentan a varios retos prácticos a la hora de poner en práctica las SBOM:

- Gestión de grandes volúmenes de alertas de vulnerabilidad

- Distinguir las vulnerabilidades relevantes de los falsos positivos

- Mantener la precisión de la SBOM en múltiples versiones del producto

- Coordinación de la corrección entre los equipos de desarrollo y seguridad.

La automatización y los flujos de trabajo de seguridad integrados pueden reducir significativamente estas cargas.

¿Cómo contribuyen los SBOM a la gestión del ciclo de vida útil a largo plazo de los dispositivos?

Los dispositivos médicos suelen permanecer en servicio durante muchos años después de su implementación. Durante ese tiempo, es inevitable que surjan nuevas vulnerabilidades en los componentes de software subyacentes.

Una SBOM bien mantenida permite a los fabricantes:

- Identifique rápidamente los dispositivos afectados.

- Priorizar la remediación en función del riesgo.

- Entregar actualizaciones de seguridad específicas

- Documentar la gestión de la ciberseguridad para los reguladores.

Esta visibilidad continua ayuda a los fabricantes a mantener tanto el cumplimiento normativo como la seguridad de los pacientes durante todo el ciclo de vida del dispositivo.

¿Cómo se relacionan las capacidades de gestión de dispositivos remotos con las SBOM?

Una SBOM ayuda a los fabricantes a identificar vulnerabilidades, pero la corrección a menudo requiere actualizar los dispositivos en el campo. Para los sistemas médicos conectados, esto suele significar actualizaciones seguras de firmware remotas.

Las plataformas que admiten la supervisión de dispositivos, la entrega segura de actualizaciones y la gestión del ciclo de vida permiten a los fabricantes responder rápidamente cuando se descubren vulnerabilidades en los componentes de SBOM.

¿Cómo puede Digi ayudar a los fabricantes de equipos médicos originales a cumplir los requisitos de SBOM y ciberseguridad?

IoT integradas y IoT de Digi están diseñadas para respaldar la gestión segura del ciclo de vida de los dispositivos. Soluciones como el Digi ConnectCore proporcionan capacidades que ayudan a los fabricantes de equipos originales (OEM) a:

- Mantener la visibilidad de los dispositivos implementados.

- Realice actualizaciones seguras de firmware de forma remota.

- Gestionar la seguridad de los dispositivos a lo largo de todo su ciclo de vida.

- Apoyar el cumplimiento de las nuevas normativas, como la Ley de Ciberresiliencia de la UE.

Estas capacidades ayudan a los fabricantes de dispositivos médicos a traducir la información de SBOM en operaciones de seguridad prácticas.

Próximos pasos