Para Estados Unidos, la ciberseguridad tiene que ver con la resiliencia. Por eso, en julio de 2023, la Casa Blanca publicó su Estrategia de Ciberseguridad actualizada con "Un camino hacia la resiliencia". La estrategia pretende reforzar las infraestructuras críticas, el ciberespacio global y la inteligencia estadounidense frente a los ciberataques.

En un momento en que nuevas tecnologías como la inteligencia artificial y la computación cuántica ofrecen tanto oportunidades como amenazas, FIPS 140-2 tiene un importante papel que desempeñar en la mejora de la ciberseguridad.

Aunque esta norma de ciberseguridad es empleada por los gobiernos de Estados Unidos y Canadá, cualquiera puede adoptarla. En este artículo se describe el propósito de esta norma, así como casos de uso importantes y se recomiendan productos validados por FIPS que pueden satisfacer sus necesidades.

Visión general de FIPS 140-2

FIPS son las siglas de "Federal Information Processing Standards" (Normas Federales de Procesamiento de la Información), y 140-2 es la versión vigente en la actualidad. El Instituto Nacional de Normas y Tecnología (NIST) desarrolló la norma para ayudar a proteger la información sensible del gobierno frente a los piratas informáticos. FIPS 140-2 cubre todo el hardware, software y firmware criptográfico que implementa funciones de seguridad aprobadas.

En otras palabras, para que los módulos criptográficos sean conformes, deben integrar las características descritas en la norma. Por lo tanto, si sus módulos criptográficos no cumplen los requisitos de validación, no podrá vender sus soluciones a la Administración. Si se pregunta cómo son estos requisitos, aquí tiene un breve resumen.

FIPS 140-2 tiene 4 niveles de seguridad crecientes, que puede consultar en nuestro Informe técnico sobre FIPS 140-2.

Casos de uso de la norma criptográfica FIPS

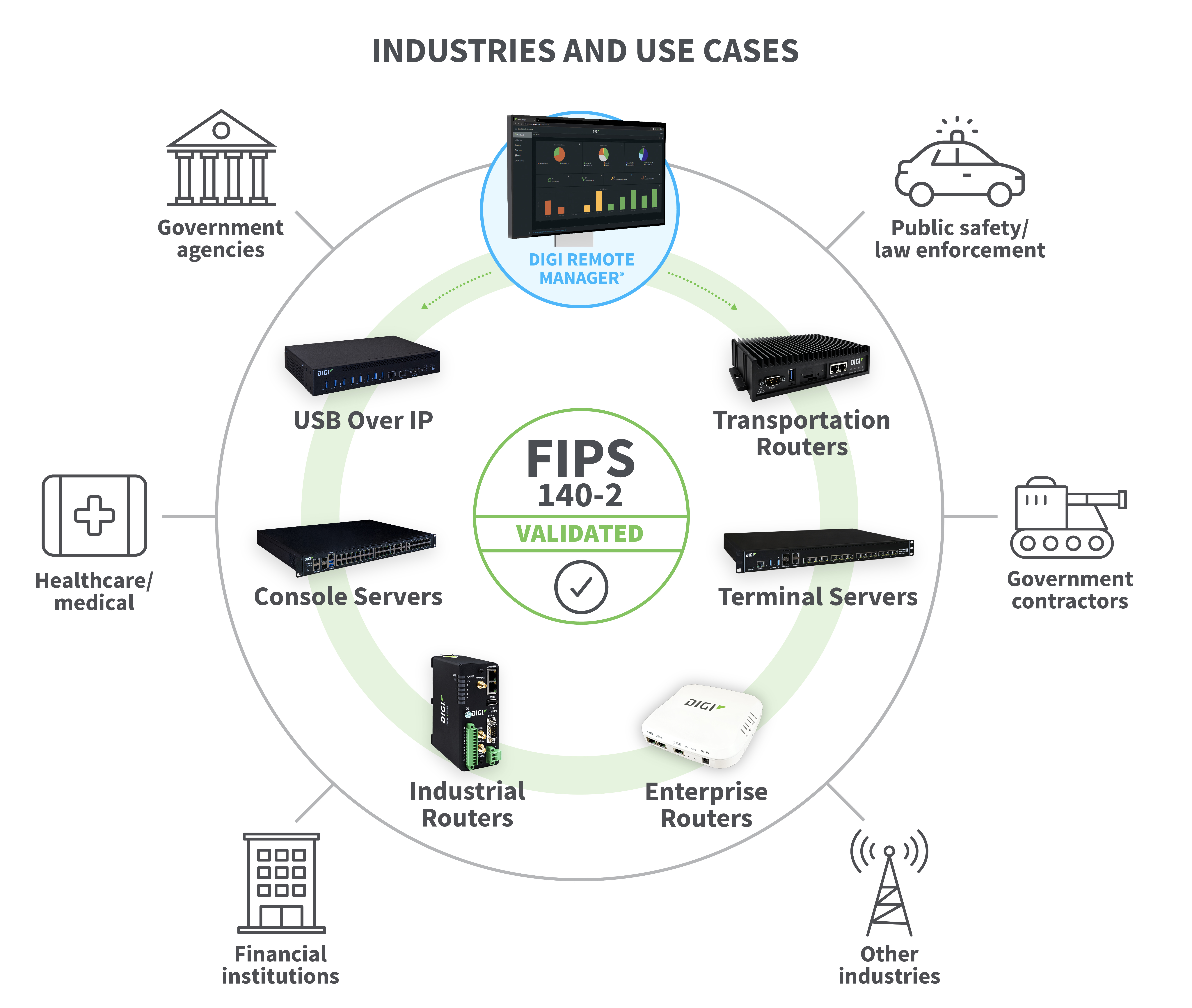

Garantizar que los módulos criptográficos (hardware y software) que gestionan las comunicaciones y los datos cumplen la norma FIPS 140-2 ayuda tanto a los organismos como a los contratistas gubernamentales a ajustarse a un marco estándar para proteger los datos, las operaciones y los activos frente a las ciberamenazas. Además de las aplicaciones gubernamentales requeridas, otros casos de uso incluyen infraestructuras críticas, fabricación, transporte y más. En la siguiente sección, profundizaremos en algunos casos de uso en la administración pública y fuera de ella.

Aplicaciones que requieren validación FIPS 140-2

- Agencias gubernamentales y contratistas: El gobierno de Estados Unidos representa uno de los mayores consumidores y productores de datos digitales. La seguridad de los datos es de vital importancia. Por este motivo, la validación FIPS 140-2 es obligatoria para todas las entidades que manejan información no clasificada controlada (CUI), entre las que se incluyen cientos de agencias gubernamentales, como el FBI, el Departamento de Defensa y la Patrulla de Fronteras de Estados Unidos, así como todos los contratistas de defensa y otros servicios que contratan con el gobierno.

- Fuerzas y cuerpos de seguridad: Los cuerpos de seguridad utilizan el Sistema de Información de Justicia Penal (CJIS), lo que significa que acceden a información altamente sensible. Por este motivo, las fuerzas policiales están obligadas a utilizar dispositivos validados FIPS 140-2. Además, utilizan dispositivos como lectores automáticos de matrículas (ALPR) como parte de su arsenal de tecnologías a bordo de vehículos que transmiten y comparten datos. El cumplimiento de la norma FIPS 140-2 garantiza la seguridad de los datos de los ALPR durante el almacenamiento y la transmisión de los datos de las matrículas.

- Servicios financieros: El sector financiero es uno de los más regulados del mundo. Las instituciones financieras que forman parte del gobierno federal, incluidas la Agencia Tributaria y la Reserva Federal, están obligadas a utilizar dispositivos validados por FIPS 140-2 para proteger los datos financieros de las ciberamenazas. Cada vez más, otros servicios e instituciones financieras están adoptando la norma como punto de referencia para la ciberseguridad.

- Instituciones médicas: Al igual que las instituciones financieras, las que se encuentran bajo jurisdicción gubernamental están obligadas a utilizar dispositivos validados por FIPS 140-2. Además, las instituciones que deben cumplir la HIPAA deben seguir la norma, y la mayoría de las instituciones sanitarias deben cumplirla para proteger los datos de los pacientes. Los riesgos son elevados. Por ejemplo, Quest Diagnostics fue víctima de un robo cibernético con más de 12 millones de registros confidenciales de pacientes robados cuando los atacantes piratearon una página web de pago a proveedores. El cumplimiento de la norma FIPS 140-2 puede ayudar a los fabricantes de dispositivos médicos y a los proveedores de software sanitario a garantizar que sus métodos de cifrado protegen los datos confidenciales de los pacientes y la seguridad de los dispositivos médicos de los que depende la vida de los pacientes.

Aplicaciones adicionales en las que la conformidad con FIPS 140-2 es beneficiosa

No se pueden subestimar las ventajas de la conformidad con FIPS 140-2, ya que hoy en día todas las organizaciones deben reforzar su ciberseguridad ante la creciente sofisticación de los piratas informáticos. FIPS 140-2 reduce drásticamente el perfil de ataque de las organizaciones que manejan desde datos de consumidores hasta transacciones financieras.

- Fabricación: Plasma Ruggedized Solutions fabrica revestimientos de conformación, encapsulado y servicios de encapsulación diseñados específicamente para la aprobación FIPS. En otras palabras, sus productos recubren componentes electrónicos sensibles para impedir el acceso a los datos almacenados en conjuntos de circuitos impresos tratados. De hecho, incluso ofrece medidas especiales para garantizar que el producto se autodestruya si detecta otras manipulaciones como entradas no autorizadas, modificaciones o ingeniería inversa.

- Empresas de energía y servicios públicos: Las infraestructuras energéticas, incluidos los servicios públicos de gas, agua y electricidad, son fundamentales para todo lo que hacemos. Son fundamentales para nuestra economía y nuestro modo de vida. También están muy conectadas a miles de puntos finales que incluyen la generación de energía, los proveedores de energía e incluso los contadores inteligentes. Por eso necesitan estar protegidos contra ciberataques cada vez más sofisticados. Más allá de la prensa negativa y el daño a la reputación, los piratas informáticos pueden infligir daños financieros y robar valiosa propiedad intelectual. Por ejemplo, recientes ciberataques en el sector de la energía inutilizaron controles remotos de parques eólicos y provocaron filtraciones de datos sensibles de clientes. Prevenir las ciberamenazas significa proporcionar los más altos niveles de protección para todos los puntos finales y los datos. Las empresas de servicios públicos que deseen reforzar su resistencia a los ciberataques pueden obtener la validación FIPS 140-2 en todos los módulos de cifrado.

- Centros de datos en la nube: Los proveedores de servicios en la nube como Google Cloud, IBM, AWS, Dell y Microsoft utilizan cifrado validado FIPS 140-2. Esto significa que tanto los datos transmitidos como los almacenados se cifran mediante un cifrado validado por FIPS.

- Vehículos no tripulados: Los vehículos no tripulados abarcan desde aeronaves no tripuladas, como los drones, hasta vehículos submarinos no tripulados e incluso coches autoconducidos. Dado que los sistemas informáticos controlan prácticamente todas las operaciones de los vehículos no tripulados, la seguridad de los datos y la información transferida sigue siendo una prioridad absoluta. DJI, una empresa de drones y robótica, solicitó la validación FIPS 140-2 para algunos de sus drones. Según DJI, todos los drones con el DJI Core Crypto Engine garantizan a los clientes "normas de seguridad fiables, autorizadas y reconocidas en todo el mundo". Muchos clientes de DJI representan al gobierno federal o trabajan en contratos gubernamentales, por lo que tiene sentido que DJI busque la validación FIPS para sus productos.

- Vehículos autónomos: A medida que mejoren las tecnologías de conducción autónoma, los vehículos artificialmente inteligentes impulsados por software cobrarán mayor importancia para el futuro de la movilidad. Estos vehículos dependen en gran medida de los datos y la comunicación para un funcionamiento seguro, por lo que la ciberseguridad sigue siendo un riesgo enorme. El informe prefinal de 2022 del Departamento de Transporte de Estados Unidos, titulado Cybersecurity Best Practices for the Safety of Motor Vehicles (Mejores prácticas de ciberseguridad para la seguridad de los vehículos de motor), cita FIPS 140-2 como forma de garantizar que "las técnicas criptográficas deben ser actuales y no obsoletas para la aplicación prevista".

Trabaje con un proveedor de soluciones de confianza

Aunque trabajar en el gobierno federal o como proveedor del mismo implica cumplir los requisitos de FIPS 140-2, cualquier organización que necesite un nivel sólido de protección de ciberseguridad puede adoptar la norma. Ahí es donde Digi puede ayudar. Desde 1985, Digi ha sido pionera en la comunicación inalámbrica. En la actualidad, Digi ofrece desde soluciones basadas en sensores y una sofisticada plataforma de supervisión remota hasta equipos profesionales de servicio completo de diseño, implementación y certificación. Cuando se trata de ciberseguridad, le tenemos cubierto.

Aunque trabajar en el gobierno federal o como proveedor del mismo implica cumplir los requisitos de FIPS 140-2, cualquier organización que necesite un nivel sólido de protección de ciberseguridad puede adoptar la norma. Ahí es donde Digi puede ayudar. Desde 1985, Digi ha sido pionera en la comunicación inalámbrica. En la actualidad, Digi ofrece desde soluciones basadas en sensores y una sofisticada plataforma de supervisión remota hasta equipos profesionales de servicio completo de diseño, implementación y certificación. Cuando se trata de ciberseguridad, le tenemos cubierto.

Las soluciones Digi son compatibles con FIPS 140-2 en toda la gama de dispositivos basados en el sistema operativo Digi Accelerated Linux (DAL OS). Consulte la lista completa en nuestra página de tecnología FIPS 140-2.

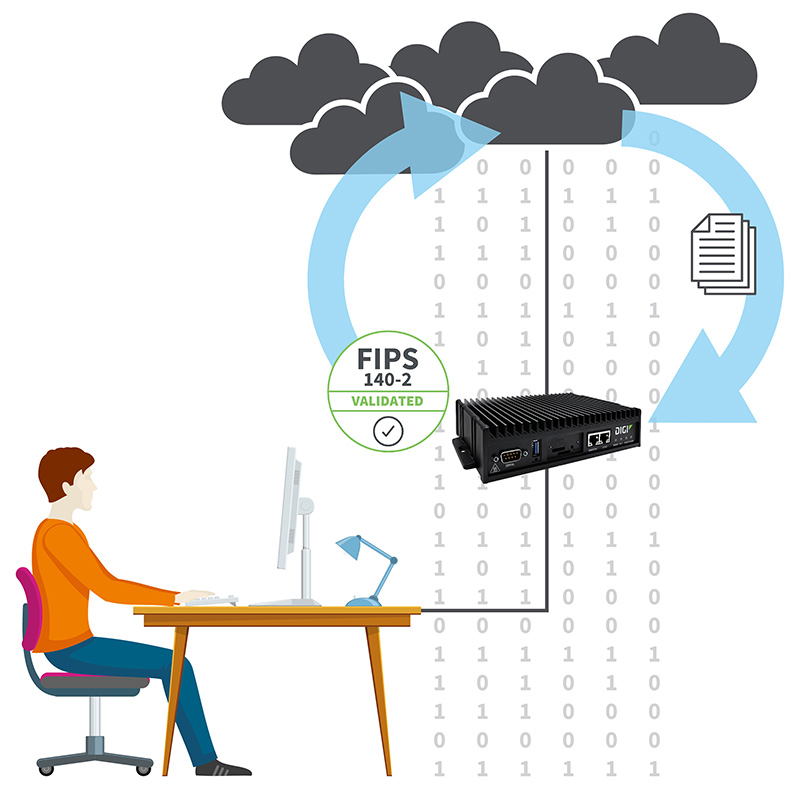

El cifrado es fácil de implementar. Digi Remote Manager La solución basada en la nube de Digi para la supervisión y gestión de dispositivos permite un proceso sencillo para mantener los dispositivos actualizados. Basta con actualizar el firmware y activar FIPS. Y ya está. No se atasque con soluciones caras y complicadas. El enfoque de Digi significa que sus sistemas reciben actualizaciones periódicas fácilmente y sin coste adicional.

Próximos pasos